Skillnaden mellan Virus, Worm och Trojan Horse

Innehåll

Programvara som avsiktligt sätts in i ett system för att orsaka skador kallas skadliga program. Den här programvaran klassificeras främst i två kategorier; i den tidigare kategorin kräver mjukvaran en värd för dess körning. Exemplet med sådan skadlig programvara är virus, logikbomber, trojanhäst osv. Medan den sistnämnda kategorin är programvaran oberoende och behöver inte någon värd för dess körning som maskar och zombies. Så viruset, masken och trojanhästen hör till kategorin skadlig programvara.

Den tidigare skillnaden mellan virus, mask och trojanhäst är att ett virus kopplar sig till ett program och sprider kopior av sig själv till andra program följt av en mänsklig handling, medan masken är ett ensamt program som sprider sina kopior till andra komponenter utan att modifiera det . Medan en trojansk häst är ett program som innehåller en oväntad kompletterande funktionalitet.

-

- Jämförelsediagram

- Definition

- Viktiga skillnader

- Slutsats

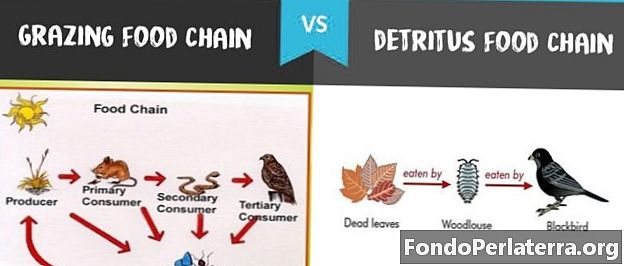

Jämförelsediagram

| Grund för jämförelse | Virus | Mask | Trojansk häst |

|---|---|---|---|

| Menande | Ett datorprogram som ansluter sig till ett annat legitimt program för att skada datorsystemet eller nätverket. | Den äter ett resurs för ett system för att få ner det snarare än att utföra destruktiva åtgärder. | Det tillåter en inkräktare att få viss konfidentiell information om ett datornätverk. |

| Avrättning | Beror på överföring av en fil. | Replikerar sig själv utan någon mänsklig handling. | Hämtat som programvara och körs. |

| Replikation inträffar | Ja | Ja | Nej |

| Fjärrstyrd | Nej | Ja | Ja |

| Spridningshastighet | Måttlig | Snabbare | Långsam |

| Infektion | Initierar genom att ansluta ett virus till en körbar fil. | Använder svagheter i systemet eller applikationen. | Ansluter sig till ett program och tolkar som användbar programvara. |

| Ändamål | Ändring av informationen. | Stoppa CPU och minne. | Stjälar användarens information. |

Definition av virus

EN virus kan definieras som en del av programkoden som kopplar sig till ett tillåtet program för att infektera det. Viruset körs när det legitima programmet körs och kan utföra valfri funktion, till exempel att radera en fil. Den primära operationen som utförs i ett virus är att när ett infekterat program körs kommer det först att köra viruset och sedan kommer den ursprungliga programkoden att köras. Det kan infektera andra program som finns på datorn.

Efter att alla filer har skadats från den aktuella användarens dator sprids viruset och dess kod genom nätverket till de användare vars adress är lagrad i den aktuella användarens dator. Specifika händelser kan också användas för att utlösa ett virus. Det finns olika typer av virus som parasit, uppstartssektor, minne bosatt, polymorf, stealth och metamorf. Virusinfektionen kan förebyggas genom att förhindra inträde av ett virus.

Definition av mask

EN mask är ett program som kan kopiera sig själv och kopiera från dator till dator som ett virus, men det är annorlunda i implementeringen. Det modifierar inte ett program snarare aktiveras det vid ankomst för att replikera och sprida igen. Den överdrivna replikationen resulterar i att systemet stoppas, det förbrukar systemresurser för att få ner det. En mask söker kraftfullt efter fler maskiner för att skadas och skadad maskin uppför sig som en maskproducerande maskin för de andra maskiner som är anslutna till den.

Nätverksprogram använder nätverksanslutningar för att sprida sig från system till system, i följande fall kan nätverksfordon vara elektronisk postfunktion, extern exekveringsfunktion och fjärrinloggningsfunktion för att driva replikationen.

Definition av Trojan Horse

EN trojansk häst är en dold kodbit som när den körs utför en oönskad eller skadlig funktion som liknar virus. Dessa används för att utföra en funktion direkt som en obehörig användare inte kunde uppnå. Till exempel kan trojanska hästen dölja sin kod i en inloggningsformulär genom att ansluta till den. När en användare sätter in sina detaljer trojan denna information till angriparen utan användarens kunskap. Då kan angriparen använda användarinformationen för att få åtkomst till systemet.

Ett annat motiv för trojanhäst kan vara förstörelse av data. Programmet verkar ha en användbar funktion men det kanske tyst verkar destruktiva funktioner.

- Exekvering och spridning av ett virus förlitar sig på överföringen av de infekterade filerna, medan maskar replikeras utan att kräva någon mänsklig handling och använda ett nätverk för att bädda in sig i andra enheter. Å andra sidan fungerar trojanhäst som ett verktygsprogram och blir kört.

- Virus och maskar kan replikera medan en trojanhäst inte kan replikeras.

- Ett virus kan inte kontrolleras på distans. I motsats till detta kan mask och en trojansk häst fjärrkontrolleras.

- Maskar kan spridas mycket snabbt, medan virus sprids med måttlig hastighet och en trojansk häst kan sprida sig långsamt.

- Ett virus attackerar en körbar fil och kopplas till den för att ändra filen, medan mask utnyttjar svagheten i systemet och applikationen. Däremot verkar en trojanhäst vara ett användbart program som innehåller en dold kod som anropas för att utföra oönskade eller skadliga funktioner.

- Viruset används huvudsakligen för att modifiera informationen och maskar används för överdrivet att använda systemresurser och stoppa den. Omvänt kan en trojanhäst användas för att stjäla användarens information för att få tillgång till användarens system.

Slutsats

Maskar är fristående programvara som inte behöver någon värd för dess körning. Tvärtom, virus och trojanhäst behöver en värd för deras avrättande. Trojanhäst skapar en bakdörr för informationsstöld. Virus och mask replikerar och sprider sig där viruset kan modifiera informationen och masken inte gör det.